Introduction to Cyber crime

โดย ดร.ปรเมศวร์ กุมารบุญ

Ph.D. Criminology and criminal justice

นับจากโลกมีคอมพิวเตอร์ถือกำเนิดขึ้นไม่นานก็มี อาชญากรรมคอมพิวเตอร์ (Computer crime) ถือกำเนิดขึ้น จากการที่เครื่องคอมพิวเตอร์และข้อมูลคอมพิวเตอร์ทำลาย สังคมเริ่มเห็นคุณค่าว่าสิ่งเหล่านี้มีมูลค่ามาก และส่งผลกระทบสร้างความเสียหายใหญ่หลวงต่อคนจำนวนมาก จึงค่อยๆ พัฒนาเป็นกฎหมายต่อมา

อาชญากรรมคอมพิวเตอร์ครั้งแรก (M.E.Kabay, 2008) ในปี ค.ศ. 1969 เกิดจากการที่นักศึกษาแคนาดารวมตัวประท้วงศาสตราจารย์ผู้หนึ่งในมหาวิทยาลัยที่กระทำการเหยียดเชื้อชาติ และเมื่อตำรวจมาถึงก็เกิดจลาจลวุ่นวายขึ้นนักศึกษาพังตึกหนีออกไปจนเกิดไฟลุกไหม้ คอมพิวเตอร์มหาวิทยาลัยถูกทำลายมูลค่าเสียหายราว 2 ล้านดอลลาร์ และนักศึกษาถูกจับ 97 คน

อาชญากรรมคอมพิวเตอร์ในยุคแรกคือการทำลายคอมพิวเตอร์ทางกายภาพ ทุบ ทำลาย ถูกยิง ถูกระเบิด จากการก่อวินาศกรรม เกิดขึ้นในช่วงปี ค.ศ. 1960s-1970s

อาชญากรรมคอมพิวเตอร์ได้พัฒนาตัวขึ้นเริ่มมีการปลอมแปลงข้อมูลเกิดอาชีพ Dumpster Diver (คนคุ้ยขยะ) ทำหน้าที่ขุดคุ้ยขยะหาข้อมูล ใบเสร็จ สำเนาบัตรเครดิต ข้อมูลลูกค้า ข้อมูลธุรกิจ ไปขายต่อเป็นอาชีพที่มีสร้างรายได้มากในอเมริกาโดยมีอาชญากรวัยรุ่นชื่อดังอย่าง Jerry Neal Schneider เป็นผู้นำ ต่อมาจึงมีการนำข้อมูลต่างๆ มาปลอมแปลงเพื่อใช้งานสร้างความเสียหายต่อองค์กรธุรกิจหลายแห่ง จนกระทั่งเริ่มมีการเข้าถึงข้อมูลคอมพิวเตอร์เครือข่ายโทรคมนาคมขององค์กรธุรกิจในยุคปี 1980s (ยังไม่มีอินเทอร์เน็ต)

อาชญากรรมคอมพิวเตอร์ในยุคแรกที่เกิดขึ้น เกิดจากอุบัติเหตุ เกิดจากการก่อวินาศกรรม (Computer sabotages) การจารกรรมอุตสาหกรรม (Industrial espionage) ต่อมาเกิดความพยามขโมยข้อมูล เปลี่ยนแปลงข้อมูลธุรกิจและธนาคาร เช่น ปลอมบัตรเครดิต ปลอมบัญชีธนาคาร เป็นยุคแรกของ Identity Theft

จากนั้นการทำลายข้อมูลหรืออุปกรณ์คอมพิวเตอร์จาก ไวรัส ได้ก่อตัวขึ้นพร้อมกับการที่อินเทอร์เน็ตถือกำเนิดขึ้นในต้นปี ค.ศ. 1990s เมื่อ

จากอาชญากรรมคอมพิวเตอร์ กลายเป็น อาชญากรรมไซเบอร์ (Cybercrime) เมื่อการทำลายอุปกรณ์คอมพิวเตอร์ และข้อมูลคอมพิวเตอร์ ได้เปลี่ยนช่องทางผ่านอินเทอร์เน็ต ปัจจุบันอาชญากรรมไซเบอร์เติบโตกว้างไกลมากดังที่จะได้กล่าวต่อไป

Cyber crime หรือ “อาชญากรรมไซเบอร์” ผู้วิจัยยังไม่พบที่ใดให้นิยามไว้เป็นทางการชัดเจน จึงขอเรียกว่า “อาชญากรรมไซเบอร์” ในบางครั้งได้ปรากฏเห็นเรียก Cyber crime ว่า “อาชญากรรมคอมพิวเตอร์” ซึ่งผู้วิจัยเห็นว่า Cybercrime นั้น แตกต่างกับ Computer Crime ตรงการเชื่อมต่ออินเทอร์เน็ต ดังที่กล่าวถึงประวัติศาสตร์ข้างต้น

นอกจากนั้นการใช้คำว่า "คอมพิวเตอร์" เป็นความหมายที่แคบกว่าคำว่า Cyber เพราะนอกจากคอมพิวเตอร์ (ข้อมูล ชุดคำสั่ง อุปกรณ์อิเล็กทรอนิกส์ และหน่วยประมวลผล ตามมาตรา 7 พรบ. คอมฯ) เพราะอาชญากรรมไซเบอร์ยังหมายรวมถึงการเข้าถึงโครงข่ายโทรคมนาคม (Telecommunications Network) อุปกรณ์โทรคมนาคม (Telecommunications Equipment) ไปจนถึงเนื้อหา (Contents) และการนำเทคโนโลยีการสื่อสารผ่านอินเทอร์เน็ตไปประกอบอาชญากรรม อาชญากรรมไซเบอร์เติบโตกว้างขวางไปมากมายในหลายมิติในปัจจุบัน กล่าวคือ เป็นปรากฏการณ์อาชญากรรมที่จะเกิดขึ้นไม่ได้ “หากไม่มีการใช้อุปกรณ์คอมพิวเตอร์หรืออุปกรณ์อิเล็กทรอนิกส์เชื่อมต่ออินเทอร์เน็ต” ดังที่จะอธิบายเพิ่มเติมต่อไป

แนวทางหลักในการกำกับดูแลอาชญากรรมไซเบอร์ของไทยนั้น ได้รับอิทธิพลมาจาก Convention on Cyber crime โดยสภาแห่งยุโรป (The Council of Europe) และกฎหมายหลายฉบับของสหรัฐอเมริกา อาทิเช่น กฎหมายการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Fraud and Abuse Act 1986) ซึ่งเป็น กฎหมายกำหนดฐานความผิด เช่น การเข้าถึงคอมพิวเตอร์โดยไม่ได้รับอนุญาตหรือเกินขอบเขตที่ได้รับอนุญาต กฎหมาย แคนสแปม ( CAN-SPAM Act ย่อมาจาก Controlling the Assault of Non-Solicited Pornography And Marketing Act of 2003) เป็นการกำหนดมาตรฐานการห้ามการส่งอีเมล์ขยะ กฎหมายการขโมยข้อมูลระบุตัวตน และการปลอมตน (Identity Theft and Assumption Deterrence Act) ส่วนในฝั่งอังกฤษ เช่น กฎหมายการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Misuse Act) และกฎหมายการคุ้มครองข้อมูล (Data Protection Act) เป็นต้น

ซึ่งรากฐานเหล่านี้ก็ได้เกิดเป็น พระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2550 และพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2560 (ฉบับที่ 2) ได้ประกาศบังคับใช้เป็นการทั่วไปแล้ว

พรบ.คอมพิวเตอร์ฯ มิได้เป็นเพียงแค่การทำลายระบบคอมพิวเตอร์หรือข้อมูล หากแต่รวมถึง การกระทำความผิดทางอาญาต่อคอมพิวเตอร์ และการนำคอมพิวเตอร์ไปก่ออาชญากรรมด้วย โดยเฉพาะเป็นภัยต่อความมั่นคงของชาติและระบบเศรษฐกิจ

ความท้าทายของตำรวจต่ออาชญากรรมไซเบอร์ในยุคดิจิทัลแห่งศตวรรษที่ 21 ซึ่ง อาชญากรรมไซเบอร์รูปแบบใหม่ในยุคโลกาภิวัฒน์ (Globalization) มิใช่เพียงแค่การ เจาะระบบ ขโมยข้อมูล แก้ไขข้อมูล ทำลายข้อมูล ที่เรียกว่า Cyber Security เท่านั้นอีกต่อไป แต่กลับก่อให้เกิดอาชญากรรมอีกหลายรูปแบบใหม่ที่ได้นำเทคโนโลยีดิจิทัลด้านการสื่อสารมาประกอบอาชญากรรมในเกือบทุกประเภท กลายเป็นเทคโนโลยีอาชญากร (Criminal Technology) และนอกจากนั้นยังเกิดอาชญากรรมประเภทใหม่ๆ จากการนำเทคโนโลยีดิจิทัลด้านการสื่อสารมาประกอบอาชญากรรมอีกหลายประการ

ซึ่งนอกจากทำให้อาชญากร นำไปประกอบอาชญากรรมสำเร็จผลได้ง่าย ยังทำให้การสืบสวนจับกุมเป็นไปได้ยาก ดังปรากฏการณ์อาชญากรรมร่วมสมัยที่เกิดขึ้นหลายรูปแบบในปัจจุบัน

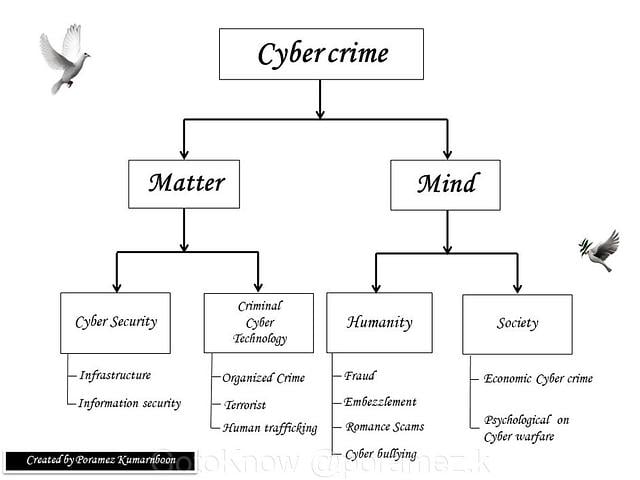

อาชญากรรมไซเบอร์ยังไม่มีการจัดหมวดหมู่เพื่อการศึกษาอย่างเป็นวิชาการที่ชัดเจน ต่างฝ่ายต่างศึกษากันไปในหลายมิติ แต่ในบทความนี้ผู้วิจัยได้ริเริ่มต้นจัดหมวดหมู่การศึกษาอาชญากรรมไซเบอร์ ตามปรัชญาการวิจัยในมิติทาง ภววิทยา (Ontology) ที่แตกต่างกัน เพื่อที่จะเข้าไปถึงความรู้หรือความจริงด้วยวิธีที่แตกต่างกัน โดยแบ่งเป็น ภววิสัย (Objective) และ อัตวิสัย (Subjective) เพื่อเพื่อที่จะเลือกใช้วิธีวิทยาที่มีเครื่องมือในการวิจัยที่มี ญาณวิทยา (Epistemology) แตกต่างกัน เพื่อจะเป็นประโยชน์ในการวิจัยอื่นๆ ต่อไป

รูปที่ 1 การจัดหมวดหมู่อาชญากรรมไซเบอร์ของปรเมศวร์ (Poramez’s Cybercrime Type)

จากรูปที่ 1เบื้องต้นผู้เขียนได้แบ่งประเภท อาชญากรรมไซเบอร์ ไว้เป็น 2 หลักใหญ่ก่อน คือ การก่ออาชญากรรมที่กระทำต่อ วัตถุ (Matter) และ การก่ออาชญากรรมที่กระทำต่อ จิตใจ (Mind)

การก่ออาชญากรรมที่กระทำต่อ วัตถุ (Matter) อาทิเช่น เรื่อง Cyber security ที่นิยมพูดถึงกันอย่างกว้างขวาง คือเป็นการก่ออาชญากรรมที่ ทำลายข้อมูล แก้ไขข้อมูล ทำลายระบบ ถอดรหัส เป็นต้น

การก่ออาชญากรรมที่กระทำต่อ จิตใจ (Mind) อาทิเช่น เรื่อง Romance scams การหลอกให้รักทางออนไลน์แล้วเสียทรัพย์ การทำข่าวลวงเพื่อสร้างเรตติ้งให้เว็บไซต์ แชร์ลูกโซ่ การฉ้อโกง การปฏิบัติการจิตวิทยาบนสื่ออินเทอร์เน็ตเพื่อปลุกระดมทางการเมือง เป็นต้น

แนวทางหลักในการกำกับดูแลอาชญากรรมไซเบอร์ของไทยนั้นได้รับอิทธิพลมาจาก อนุสัญญาว่าด้วยอาชญากรรมทางคอมพิวเตอร์ (Convention on Cyber crime) โดยสภาแห่งยุโรป (The Council of Europe) กฎหมายหลายฉบับของสหรัฐอเมริกา อาทิเช่น กฎหมายการฉ้อโกง และการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Fraud and Abuse Act 1986) ซึ่งเป็นกฎหมายกำหนดฐานความผิด เช่น การเข้าถึงคอมพิวเตอร์โดยไม่ได้รับอนุญาตหรือเกินขอบเขตที่ได้รับอนุญาต กฎหมาย แคนสแปม (CAN-SPAM Act ย่อมาจาก Controlling the Assault of Non-Solicited Pornography And Marketing Act of 2003) เป็นการกำหนดมาตรฐานการห้ามการส่งอีเมล์ขยะ กฎหมายการขโมยข้อมูลระบุตัวตนและการปลอมตน (Identity Theft and Assumption Deterrence Act) ส่วนในฝั่งอังกฤษ เช่น กฎหมายการใช้คอมพิวเตอร์ในทางที่ผิด (Computer Misuse Act) และกฎหมายการคุ้มครองข้อมูล (Data Protection Act) เป็นต้น

ซึ่งรากฐานเหล่านี้ก็ได้เกิดเป็น พระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2550 และพระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2560 (ฉบับที่ 2) ได้ประกาศบังคับใช้เป็นการทั่วไปแล้ว

อาชญากรรมไซเบอร์จึงได้รวมถึง การกระทำความผิดทางอาญาต่อคอมพิวเตอร์และการนำคอมพิวเตอร์ไปก่ออาชญากรรมด้วย โดยเฉพาะเป็นภัยต่อความมั่นคงของชาติและระบบเศรษฐกิจ

แต่เดิมนั้นกฎหมายอาญามุ่งไปเอาผิดคนที่ทำร้ายหรือสร้างความเสียหายแก่คนอื่น เช่น การทำร้ายร่างกายหรือลักทรัพย์ เป็นต้น โดยมีบทบัญญัติเกี่ยวกับพฤติกรรมของบุคคลที่ ให้กระทำการบางอย่างหรืองดเว้นการกระทำการบางอย่าง หรือมีบทบัญญัติเอาผิดอาญาต่อวัตถุที่มีครอบครองเพื่อไปสร้างความเสียหายผู้อื่น เช่น มีอุปกรณ์เตรียมลอบวางเพลิง มีอาวุธปืน วิทยุสื่อสารเถื่อน เป็นต้น แต่บทบัญญัติโทษอาญาเหล่านั้นมุ่งคุ้มครองบุคคล ซึ่งไม่เคยมีกฎหมายอาญาที่มุ่งคุ้มครอง “ข้อมูล” มาก่อน นั่นหมายความว่าคนที่ทำร้ายให้เกิดความเสียหายแก่ข้อมูล คนนั้นอาจได้รับโทษอาญา เช่น จำคุกหรือปรับและริบทรัพย์สิน

การก่ออาชญากรรมที่กระทำต่อ วัตถุ (Matter) ที่ก่ออาชญากรรมต่อระบบคอมพิวเตอร์หรือข้อมูล ขยายความได้ดังนี้

โดยการสร้างโปรแกรมทำลายระบบคอมพิวเตอร์ให้เสียหายที่แอบแฝงมากับไฟล์ หรืออีเมล์หรือจากเว็บไซต์ ที่เรียกว่า Malware (มัลแวร์) ซึ่งเป็นซอฟต์แวร์ที่เป็นอันตรายต่อคอมพิวเตอร์ ย่อมาจากคำว่า Malicious Software โดยทำงานในลักษณะที่เป็นการโจมตีระบบ การทำให้ระบบเสียหาย รวมไปถึงการโจรกรรมข้อมูล Malware แบ่งออกได้หลากหลายประเภท อาทิเช่น

- Virus คือ โปรแกรมทำลายข้อมูลและระบบคอมพิวเตอร์

- Worm คือ โปรแกรมที่เคลื่อนที่ไปในระบบเครือข่ายได้เอง

- Trojan Horse คือ โปรแกรมที่แอบทำงานแบบลับๆ ด้วยการเปิดให้มีการบุกรุกเข้าสู่ระบบ

- Spyware คือ โปรแกรมที่แอบทำงานแบบลับ ๆ เพื่อดักจับข้อมูล

- Logic Bomb คือ โปรแกรมที่ทำงานตามเหตุการณ์ที่กำหนดไว้

- Zombie คือ โปรแกรมที่ทำหน้าที่ให้เครื่องคอมพิวเตอร์นั้นเป็นเครื่องมือโจมตีเครื่องอื่นต่อไป

- Botnet คือ โปรแกรมขนาดเล็กที่ฝังตัวโดยที่เจ้าของเครื่องไม่รู้ตัว อาชญากรจะสั่งคอมพิวเตอร์ที่มี BOT อยู่ โจมตีเครื่องแม่ข่ายเพื่อสร้างความเสียหายให้แก่ระบบและองค์กรได้

- Ransomware เป็น Malware ที่แตกต่างกับ Malware ประเภทอื่นคือไม่ได้ถูกออกแบบมาเพื่อขโมยข้อมูลของคนอื่น แต่จะทำการบล็อกไฟล์ผู้อื่นไม่ให้ใช้งานได้ ไม่ว่าจะเป็นไฟล์ เอกสาร ภาพ วิดีโอ แล้วอาชญากรก็จะส่งข้อความมา “เรียกค่าไถ่” ทั่วไปก็หลักร้อยเหรียญ ดอลล่าร์ สหรัฐกันเลยทีเดียว โดยโอนเงินผ่านทาง อินเทอร์เน็ต หรือ Bitcoin เป็นต้น แล้วอาชญากรจะส่งรหัสในการปลดล็อกการบล็อคไฟล์คืนมา แต่อย่างไรก็ตามเมื่อโอนเงินแล้วก็ไม่ได้หมายความว่าอาชญากรจะส่งรหัสการกู้คืนไฟล์กลับมาให้เพราะ ไม่มีสัจจะในหมู่โจร

Malware นั้นส่วนใหญ่เป็นการรับโปรแกรมแล้วติดเชื้อมาในเครื่องคอมพิวเตอร์ของเหยื่อ แต่การก่ออาชญากรรมจากผู้อื่นหรืออาชญากรโดยการมุ่งเจาระบบ ผ่านระบบรักษาความปลอดภัยเข้ามา ทำลาย หรือขโมยข้อมูล ที่เรียกว่า Hacker และ Cracker นั้น ในยุคแรกพวกเขายังไม่ได้วิเศษอะไรมาก เพียงแต่ใช้วิธีการคาดเดารหัสผ่าน (Brute Force Attack) คือ การพยายามเข้าสู่ระบบด้วยการเดารหัสผ่านของเหยื่อเป้าหมาย ซึ่งเหยื่อก็มักใช้ชื่อจริง ชื่อเล่น วันเดือนปีเกิด ที่กลัวตัวเองลืมมาใช้งาน แต่ต่อมาเริ่มมีการเขียนโปรแกรมช่วยในการเดารหัสเจาะระบบมากมาย อาทิเช่น

- Spoofing คือ เทคนิคการเข้าสู่เครื่องคอมพิวเตอร์ที่อยู่ระยะไกลโดยการปลอมแปลงที่อยู่อินเตอร์เน็ต หรือ IP Address ของเหยื่อที่เข้าถึงได้ง่าย และลักลอบเข้าไปในคอมพิวเตอร์นั้น

- Sniffer คือ โปรแกรมที่ถูกสร้างขึ้นเพื่อใช้ดักจับข้อมูลที่ส่งผ่านระบบเครือข่ายคอมพิวเตอร์ ทำให้ทราบรหัสผ่าน (Password) ของบุคคลอื่นที่ส่งผ่านระบบเครือข่ายนั้น

- Modification คือ การเปลี่ยนแปลงข้อมูล อาชญากรอาจอยู่ใน ISP ซึ่งสามารถตรวจจับแพ็กเก็ตข้อมูลที่รับส่งในเครือข่ายนั้นได้ โดยอ่านข้อมูลจากผู้ส่งแล้วแก้ไขข้อมูลก่อนส่งไปยังผู้รับ ทำให้ได้ข้อมูลที่ผิดพลาด

- Denial of service คือ การปฏิเสธการให้บริการ โดย Server ถูกโจมตีจากหลายวิธีหรือถูกโจมตีจากข้อมูลขยะที่ส่งมาเป็นแพ็กเก็ตจำนวนมากทำให้ระบบล่ม

- Delay คือ การหน่วงเวลา เมื่ออาชญากรสามารถควบคุมระบบบางส่วนได้ เช่น ควบคุม server สำรองได้ และสามารถหน่วงเวลาการใช้งาน server หลักให้ทำงานช้ามาก จนในที่สุดก็ต้องเข้ามาใช้ server สำรอง

เป็นต้น

Criminal communication technology หรือ Criminal cyber technology (นวัตกรรมเทคโนโลยีการสื่อสารเพื่อการประกอบอาชญากรรม)

เป็นการนำนวัตกรรมเทคโนโลยีการสื่อสารเพื่อนำไปประกอบอาชญากรรมประเภทต่างๆ ซึ่งมิใช่เทคโนโลยีที่ผลิตขึ้นมาเป็นการเฉพาะ หากแต่เป็นนวัตกรรมที่หาได้ทั่วไป อาทิเช่น

- Identity Theft คือ การที่อาชญากรใช้อินเทอร์เน็ตหรือสมาร์ตโฟนเอาข้อมูลส่วนตัวของเหยื่อไปสวมรอย ใช้ เช่น เอาชื่อไปเปิดบัญชีธนาคาร ทำบัตรเครดิต ทำธุรกรรมการเงิน ยืมเงินเพื่อน

- การใช้ Dark web เครือข่าย Tor network และเงินเสมือน (Crypto currency) ในการประกอบอาชญากรรม เพื่อการค้ายาเสพติด การจ้างสังหาร เส้นทางการเงินก่อการร้าย ฯลฯ

- การใช้นวัตกรรมเทคโนโลยีการสื่อสารกับ โดรน เพื่อสอดแนม จารกรรม และก่อวินาศกรรม

- Phishing เป็นการโจรกรรมข้อมูลทางอินเตอร์เน็ตในรูปแบบของการสร้าง web site เลียนแบบเพื่อให้เหยื่อ login หรือกรอกข้อมูลเพื่อล่อลวงให้เหยื่อเปิดเผยข้อมูลส่วนตัว เช่น เอาเลขที่บัตรเครดิต และ user name/password

- ฯลฯ

การก่ออาชญากรรมที่กระทำต่อ จิตใจ (Mind) หรือเรื่องที่จับต้องไม่ได้ โดยก่ออาชญากรรมต่อความคิดหรือจิตใจของเหยื่อผ่านระบบคอมพิวเตอร์และเครือข่ายอินเทอร์เน็ต แบ่งเป็น 2 ประเภทคือ การก่ออาชญากรรมไซเบอร์ที่กระทำต่อจิตใจ ในระดับบุคคล และในระดับสังคม อธิบายได้ดังนี้

การก่ออาชญากรรมไซเบอร์ที่กระทำต่อจิตใจ ในระดับบุคคล

การก่ออาชญากรรมไซเบอร์ที่ใช้เทคโนโลยีการสื่อสารมาช่วยให้อาชญากรก่ออาชญากรรมได้ง่ายขึ้น โดยการปฏิบัติการจิตวิทยาหรือกล่าวได้ว่ากระทำต่อจิตใจในระดับบุคคล อาทิเช่น

- คดี Romance scams การใช้ Social media หลอกให้รักทางออนไลน์แล้วเสียทรัพย์

- แชร์ลูกโซ่ การฉ้อโกง การหลอกขาย ICO, Token, Binary Option และ IQ Option เป็นต้น

- Cyber Bullying การกลั่นแกล้ง ข่มเหงรังแกทางออนไลน์

- Vishing (เกิดจากประสมคำว่า voice และ phishing) อาชญากรใช้การลวงขอข้อมูลส่วนตัวและข้อมูลด้านการเงินผ่านทางโทรศัพท์อินเทอร์เน็ตหรือ VoIP (แก๊งค์ คอลเซ็นเตอร์)

- ฯลฯ

การก่ออาชญากรรมไซเบอร์ที่กระทำต่อจิตใจ ในระดับสังคม

- Hoax คือ ข่าวหลอกลวง เพื่อสร้างเรตติ้งให้เว็บไซต์ขายโฆษณาหรือสร้างความสับสนในสังคม

- Information Operation การใช้เนื้อหา (Content) แย่งชิงความเชื่อมวลชนหรือครอบความจริงให้คนในสังคมเข้าใจไปในทิศทางที่ต้องการ

- Psychological on cyber warfare คือ การทำสงครามปฏิบัติการจิตวิทยาบนสื่ออินเทอร์เน็ตเพื่อปลุกระดมทางการเมือง หรือสร้างอาชญากรรมแห่งความเกลียดชัง (Hate Crime) เพื่อสร้างความแตกแยกจนทำลายล้างกันเองในที่สุด เป็นการทำลายความมั่นคงของชาติ และถืออาชญากรรมไซเบอร์ที่รุนแรงที่สุด

- ฯลฯ

ปัญหาอาชญากรรมไซเบอร์ในไทยยังหยุดอยู่ที่เรื่อง Cyber security หากจะสังเกตเห็นได้จากสื่อต่างๆ ที่ผู้นำหน่วยงานรัฐระดับสูงมักจะกล่าวถึงเพียงเรื่องความมั่นคงปลอดภัยทางไซเบอร์เท่านั้น แต่จากการย่อเรื่องราวปรากฏการณ์อาชญากรรมที่ผ่านมาในต้นบทความนั้น อาชญากรรมไซเบอร์ไม่ได้หยุดอยู่กับที่ แต่มีพลวัตทวีความรุนแรงเติบกว้างขวางไปมากมายหลายรูปแบบ ทั้งการนำเทคโนโลยีการสื่อสารไปประกอบอาชญากรรม และอาชญากรรมรูปแบบใหม่ที่เกิดจากเทคโนโลยีการสื่อสาร อาทิเช่น การฉ้อโกงออนไลน์ การล่อลวงเด็กทางอินเทอร์เน็ตเพื่อค้ามนุษย์ การระดมทุนการก่อการร้ายด้วยเงินเสมือน การใช้โดรนติดปืนเคลื่อนที่อัตโนมัติโดยระบบระบุพิกัดสังหารเหยื่อ การลักพาตัวคนมาทรมานให้ชมผ่าน Dark web และจ่ายค่าเข้าชมด้วย Bitcoin เป็นต้น นอกจากนั้นแล้วโลกปัจจุบันยังมีวิทยาการความก้าวหน้าด้านเทคโนโลยีการสืบสวนที่ยังทวีความน่าสนใจยิ่งขึ้น และควรอย่างยิ่งที่จะมีการเรียนรู้ให้เท่าทันอยู่เสมอ

ข้อคิดเห็น

เมื่อแบ่ง อาชญากรรมไซเบอร์เป็น 2 รูปแบบ คือ Matter and Mind แล้ว ในด้าน Matter หรือการก่ออาชญากรรมต่อระบบและข้อมูลที่เป็นคดียิ่งใหญ่มีมากมาย และนับวันทวีความเสียหายมากขึ้น อาทิ การแฮ็คข้อมูลของ บริษัท โซนี่ พิกเจอร์ (Sony picture) ที่ถูกกลุ่ม Guardians of Peace เตือนว่า โซนี่ พิกเจอร์ กำลังจะถูกแฮ็คข้อมูลบริษัท จากการสร้างภาพยนตร์เรื่อง The interview ที่กำลังจะเผยแพร่ โดยมีเนื้อหาล้อเลียน ผู้นำเกาหลีเหนือ คิม จองอิล

โซนี่ พิกเจอร์ สูญเงินนับพันล้านบาทจากการถูกแฮ็คข้อมูลและค่าใช้จ่ายในการสืบสวน โดย FBI ได้ข้อสงสัยเพียงว่า Malware ที่ถูกใช้ คล้ายคลึงกับ Malware ที่ถูกใช้ในเกาหลีเหนือ โซนี่ พิกเจอร์ สั่งให้พนักงานทำงานที่บ้าน โดยไม่ต้องเชื่อมต่อเข้าระบบเครือข่ายของบริษัท นอกจากข้อมูลของบริษัทตลอดจนทรัพย์สินทางปัญญาถูกขโมยและทำลาย ข้อมูลของพนักงานก็ถูกขโมยทั้ง เอกสารประจำตัว หนังสือเดินทาง ฐานบัญชีเงินเดือน พนักงานที่เกิดความเสียหายก็รวมตัวกันฟ้องร้องบริษัทอีกด้วย

แต่ปัญหาเรื่อง Cyber security นั้นทิศทางการแก้ปัญหามุ่งไปที่ Cloud server ทำให้องค์กรไม่ต้องลงทุนโครงสร้างพื้นฐานที่มหาศาลในการรักษาความปลอดภัยอีกต่อไป เพราะบรรดาผู้ให้บริการเหล่านั้นมีความเชี่ยวชาญเฉพาะทางสูงมากในการรักษาความปลอดภัยข้อมูล อีกทั้งหากองค์กรต้องการลงทุนโครงสร้างพื้นฐานเอง แนวคิด Decentralized ledger อย่าง Blockchain ก็ดูจะเป็นแนวโน้มที่ดีในการทำให้เรื่อง Cyber security หมดไป

ดังนั้นในเรื่อง Matter นั้นสิ่งที่ต้องให้ความสำคัญเรื่องอาชญากรรมไซเบอร์ก็คือ Criminal cyber technology เป็นวิวัฒนาการเทคโนโลยีการสื่อสารของอาชญากร และเรื่อง Cyber Investigation technology เทคโนโลยีการสืบสวนอาชญากรรมไซเบอร์ต่างหาก

ในด้าน Mind ก็เกิดความรุนแรงมากขึ้นอย่างที่หลายรัฐไม่อาจรับมือได้ทัน ไม่ว่าจะเป็น Romance scams การหลอกลวงทางอินเทอร์เน็ต การข่มขู่คุกคามอย่าง Cyber stalking ที่ทำให้เด็กและเยาวชนต้องฆ่าตัวตายจำนวนมาก ในพื้นฐานโทษทางอาญานั้นมาจากการก่ออาชญากรรมโดยการละเมิดด้วยสร้างความรุนแรง (Violent Crime) โดยการทำร้ายร่างกายให้บาดเจ็บ (Physical Injuries) จึงได้รับโทษ แต่ในการทำร้ายจิตใจให้บาดเจ็บและส่งผลกระทบร้ายแรงที่เรียกว่า (Psychological Harm) ยังไม่มีบทบัญญัติที่แท้จริง แม้ในประมวลกฎหมยอาญาจำมีบทบัญญัติว่า "ผู้ใดทำร้ายร่างกายและจิตใจ" แต่คำว่าจิตใจในเจตนารมณ์ในกฎหมายอาญานั้นหมายถึงผลกระทบจากการถูกทำร้ายร่างกายจนถึงขั้นหมดสติหรือสมองไม่เหมือนเดิม แต่การถูกทำให้อกหักอย่างคดี Romance scams ซึ่งเป็นการถูกทำร้ายจิตใจอย่างรุนแรงนั้น ไม่มีบทบัญญัติให้เอาผิดอาชญากรได้ ซึ่งฟ้องได้เพียงทำให้เสียทรัพย์ทั้งที่บาดแผลทางใจนั้นเจ็บช้ำกว่าทางกายมากและยากต่อการเยียวยา หรือแม้แต่ความหวาดกลัวที่ถูกคุกคามต่อจิตใจอย่าง Cyber stalking ก็ยังไม่มีบทบัญญัติใดให้เอาผิดได้คงทำได้เพียงฟ้องหมิ่นประมาทหากทำให้เกิดความอับอาย ในต่างประเทศเริ่มให้ความสำคัญกับคดีอาญาที่เหยื่อถูกทำร้ายจิตใจอย่างรุนแรง (Psychological Harm) และเกิดงานวิชาการด้านนี้อย่างกว้างขวาง

ไปจนถึงการทำสงครามปฏิบัติการจิตวิทยาบนสื่ออินเทอร์เน็ตเพื่อปลุกระดมทางการเมือง ผ่าน Facebook twitter และ YouTube ตลอดจน Social Network ต่างๆ ก่อให้เกิดการปฏิวัติเพื่อเปลี่ยนแปลงการปกครองมากมายไปทั่วโลก จากโคลัมเบีย สู่อียิปต์ ตูนิเซีย ซีเรีย อีกหลายประเทศในตะวันออกกลางจนมาถึงเอเชีย จีน ฮ่องกง และประเทศไทย การปฏิวัติเพื่อเปลี่ยนแปลงปกครองเปลี่ยนโฉมหน้าจากอาวุธ และการทำสงคราม กลายเป็นการสื่อสารผ่านโครงข่ายโทรคมนาคม และ Psychological cyber warfare อาจเป็นสิ่งหนึ่งที่ทำให้ประเทศแตกแยกเป็นสองฝ่ายจนสามารถทำให้ลุกขึ้นมาฆ่ากันเองจนล้างเผ่าพันธุ์ (Genocide) หมดสิ้นก็อาจเป็นไปได้จริงๆ

อ้างอิง

- หลักเกณฑ์การทับศัพท์ตามแนวทางราชบัณฑิตยสถาน (http://www.royin.go.th/?page_id=617 )

- พระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2560 (ฉบับที่ 2) http://www.ratchakitcha.soc.go.th/DATA/PDF/2560/A/010/24.PDF

- พระราชบัญญัติว่าด้วยการกระทำความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2550

- Convention on Cybercrime, Budapest, 23 November 2001. (http://www.europarl.europa.eu/meetdocs/2014_2019/documents/libe/dv/7_conv_budapest_/7_conv_budapest_en.pdf )

- California Law Targets Cyberbullying (http://www.usnews.com/education/blogs/on-education/2009/01/07/california-law-targets-cyberbullying )

- Terrorism and communication, Jonathan Matusitz

- https://email.buu.ac.th/data/law_com_2550.pdf

- https://definitions.uslegal.com/c/cybersmear/

- http://th.wikihow.com/%E0%B9%80%E0%B8%9B%E0%B9%87%...

- EVALUATION OF PSYCHOLOGICAL HARM IN THE VICTIMS OF VIOLENT CRIME http://www.psychologyinspain.com/content/full/2003...